Renommer les commandes dangereuses (facultatif)

Une pratique courante pour sécuriser Redis consiste à renommer les commandes ou à désactiver celles qui pourraient être potentiellement dangereuses. Ces commandes sont risquées car des utilisateurs non autorisés peuvent les utiliser pour manipuler ou même détruire toutes les données de la base de données.

Il est important de noter que cette démarche est totalement facultative, et vous pouvez décider de renommer, désactiver ou laisser les commandes actives selon votre préférence. Pour commencer, ouvrez le fichier /etc/redis/redis.conf avec votre éditeur préféré. Dans cet exemple, nous utiliserons nano :

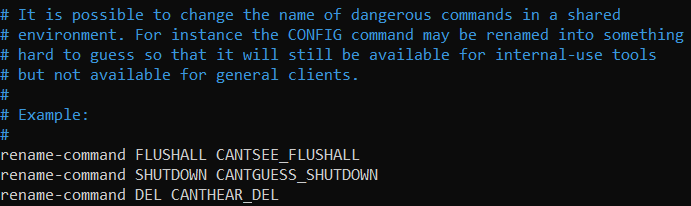

sudo nano /etc/redis/redis.confEnsuite, recherchez la section "SECURITY", où vous pouvez soit renommer, soit désactiver une commande. Dans notre exemple, nous renommons les commandes FLUSHALL, SHUTDOWN et DEL en CANTSEE_FLUSHALL, CANTGUESS_SHUTDOWN et CANTHEAR_DEL :

Nous désactivons également complètement les commandes DEBUG et CONFIG :

D'autres commandes potentiellement dangereuses comprennent RENAME, SAVE, SREM, FLUSHDB, PEXPIRE et BGSAVE.

Pour tester tout cela, redémarrez le service Redis :

sudo systemctl restart redis.serviceEnsuite, connectez-vous au client de ligne de commande Redis :

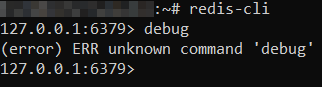

redis-cliPour tester une commande désactivée, il vous suffit de l'essayer. Par exemple, tester la commande DEBUG ressemblerait à ceci :

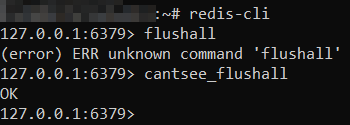

Une erreur sera affichée car la commande DEBUG est complètement désactivée. Ensuite, testez la commande renommée. Dans notre cas, c'est FLUSHALL :

Comme vous pouvez le voir, la commande FLUSHALL ne fonctionne pas, tandis que notre version renommée CANTSEE_FLUSHALL fonctionne parfaitement.